10 Minuty

Inżynieria społeczna kosztowała kryptowaluty miliardy w 2025 roku

Rok 2025 okazał się przełomowy dla bezpieczeństwa w ekosystemie kryptowalut: napastnicy przenieśli akcent z wykorzystania błędów oprogramowania na świadome manipulowanie ludźmi. Postępy w sztucznej inteligencji sprawiły, że kampanie inżynierii społecznej stały się bardziej przekonujące niż kiedykolwiek, a eksperci ds. bezpieczeństwa ostrzegają, że wiele strat w nadchodzącym okresie będzie wynikiem błędów ludzkich, a nie złamanego kodu. Ten artykuł opisuje, jak wyglądały te ataki w mijającym roku, analizuje typowe wektory ataku i przedstawia praktyczne środki obronne dla osób indywidualnych oraz organizacji działających w łańcuchu bloków (blockchain).

Skala strat i mechanizmy ataków

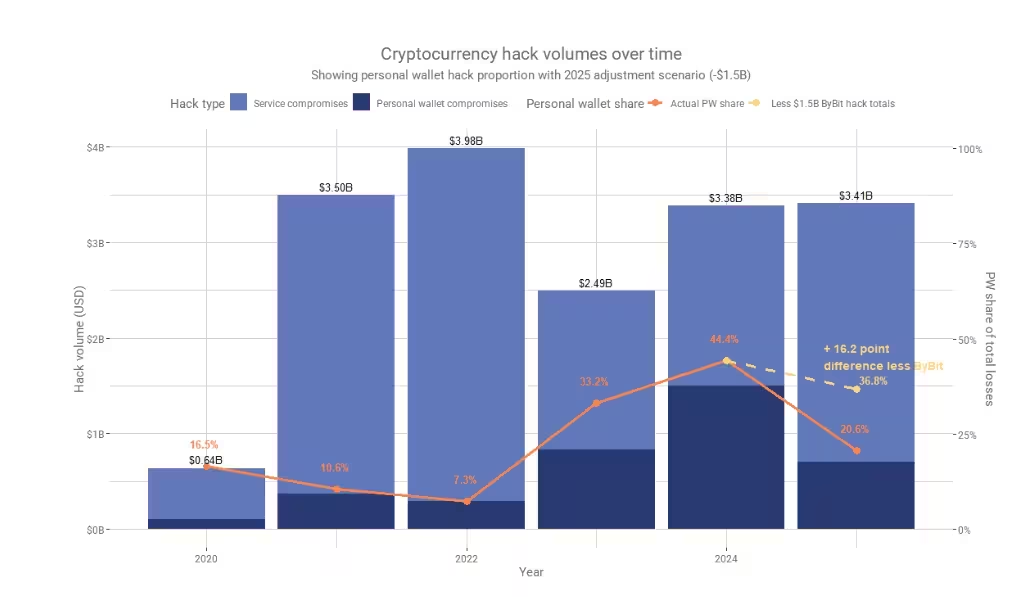

Od stycznia do początku grudnia 2025 roku dane Chainalysis wskazują, że ponad 3,4 miliarda dolarów zostało skradzionych z projektów blockchain, giełd i portfeli użytkowników. Jeden głośny incydent — kompromitacja dużej giełdy w lutym — odpowiadał za niemal połowę tej kwoty. W tym ataku przeciwnicy uzyskali dostęp przez ukierunkowaną inżynierię społeczną, wstrzyknęli złośliwy ładunek JavaScript, zmodyfikowali parametry transakcji i systematycznie wypompowali środki.

Ponad 3,4 miliarda dolarów utraconych przez działanie przestępców w tym roku

Czym jest inżynieria społeczna w kontekście kryptowalut?

Inżynieria społeczna to klasa ataków cybernetycznych opartych na manipulacji psychologicznej, której celem jest skłonienie ofiar do ujawnienia informacji wrażliwych, przekazania poświadczeń lub wykonania działań osłabiających bezpieczeństwo. W kontekście kryptowalut i blockchainu ataki socjotechniczne prowadzą do wycieków kluczy portfela, przechwycenia tokenów podpisujących, zainfekowania aktualizacji oprogramowania (poisoned updates) oraz autoryzowania nieuprawnionych transakcji. To nie tylko utrata środków — to również uszkodzenie reputacji projektów, koszty regulacyjne i długofalowe ryzyko prawne.

Dlaczego ludzie są głównym celem

Liderzy bezpieczeństwa coraz częściej twierdzą, że pole bitwy przesunęło się z czysto technicznych zabezpieczeń na świadomość ludzką. Atakujący koncentrują się na tworzeniu wiarygodnych interakcji — przekonujących rozmów telefonicznych, spersonalizowanych wiadomości e-mail, realistycznych połączeń wideo z użyciem deepfake’ów albo fałszywych ćwiczeń rekrutacyjnych dla deweloperów — aby nakłonić osoby do udzielenia dostępu. Zamiast forsować zabezpieczenia, wiele incydentów zaczyna się od niewinnej rozmowy, która obniża czujność i otwiera drzwi dla dalszych działań. W praktyce oznacza to, że najsłabszym łańcuchem obrony staje się zaufanie — zarówno indywidualne, jak i organizacyjne.

Wskazówka 1: Automatyzuj obronę i redukuj punkty zaufania ludzkiego

Wyciek poświadczeń w chmurze i kompromitacje łańcucha dostaw w tym roku pokazały, jak jedna wada może sprowokować kaskadowy incydent. Współczesne systemy przypominają cyfrową wieżę Jenga, gdzie każde zależne połączenie ma znaczenie. Specjaliści ds. bezpieczeństwa rekomendują przejście od reaktywnego usuwania skutków do prewencyjnej automatyzacji tam, gdzie jest to możliwe — w procesach uwierzytelniania, autoryzacji i obsługi transakcji.

Praktyczne kroki automatyzacji i weryfikacji

- Automatyzuj przepływy uwierzytelniania i autoryzacji tak, aby ręczna akceptacja była ograniczona do wyjątkowych, uprzednio zweryfikowanych przypadków — zmniejszając liczbę „punktów zaufania” zależnych od człowieka.

- Stosuj polityki automatycznego podpisywania i mechanizmy multisig (multi-signature) dla transakcji krytycznych, aby uniemożliwić jednostronne zatwierdzenia.

- Wdrażaj systemy wykrywania anomalii oparte na sztucznej inteligencji, by identyfikować nietypowe zachowania — np. anomalne wzorce podpisywania, niestandardowe wywołania API czy nieoczekiwane zmiany parametrów transakcji — zanim środki zostaną przesłane.

Inteligentniejsza weryfikacja tożsamości i systemy wykrywania zagrożeń oparte na modelach ML potrafią wykryć podejrzane działania szybciej niż ręczna obserwacja, jednak żadna automatyzacja nie zastąpi zdyscyplinowanego zachowania użytkowników. Ważne są też regularne testy, aktualizacje modeli detekcji i ocena fałszywych alarmów (false positives), aby systemy automatyczne pozostały użyteczne i nie obniżały czujności personelu.

Wskazówka 2: Izoluj infrastrukturę i utwardzaj procesy deweloperskie

Atakujący coraz częściej atakowali ekosystemy deweloperskie, wykorzystując wykradzione poświadczenia chmurowe i zainfekowane pakiety, aby wprowadzić złośliwy kod i zmienić potoki wdrożeniowe. Aby ograniczyć te ryzyka, zespoły muszą zmniejszać tzw. blast radius przez oddzielenie środowisk i rygorystyczną walidację pakietów oraz zależności.

Dobre praktyki dla deweloperów i zespołów inżynieryjnych

- Przypinaj wersje zależności (pin dependency versions) i weryfikuj integralność pakietów przed ich użyciem, korzystając z mechanizmów takich jak checksums, podpisy cyfrowe lub registries z wbudowaną weryfikacją.

- Izoluj środowiska build i CI/CD od systemów produkcyjnych oraz od sekretów — używaj dedykowanych runnerów, limitów sieciowych i przechowuj sekrety w bezpiecznych magazynach (secret managers, HSM).

- Wymagaj przeglądów kodu (code review) oraz kryptograficznego podpisywania wszystkich wydań i aktualizacji, dodając warstwy audytu i śladu dowodowego (audit trail).

Zespoły ds. bezpieczeństwa powinny wdrożyć silne mechanizmy kontroli dostępu, okresową rotację kluczy, uwierzytelnianie sprzętowe (hardware-backed auth) oraz ciągły monitoring w celu wykrywania kradzieży poświadczeń. Dla osób indywidualnych rekomendacją pozostaje stosowanie portfeli sprzętowych (hardware wallets), unikanie otwierania niezweryfikowanych plików czy linków oraz potwierdzanie tożsamości rozmówcy za pośrednictwem niezależnych kanałów przed spełnieniem żądań dotyczących dostępu czy transferu środków.

Wskazówka 3: Przeciwdziałaj deepfake’om za pomocą proof-of-personhood

Generowane przez AI deepfake’i i spersonalizowane ataki społecznościowe stały się poważnym problemem w 2025 roku. Napastnicy używali syntetycznych głosów i wideo, by podszywać się pod założycieli projektów, partnerów czy pracowników w czasie rzeczywistym lub w nagraniach, w celu wydobycia poufnych informacji. To nie są hipotetyczne zagrożenia — zespoły zgłaszały już próby wykorzystania fałszywych połączeń Zoom do wyłudzeń od osób z dostępem do kluczowych zasobów.

Techniczne kroki obronne przeciwko podszywaniu się za pomocą AI

- Wprowadź kryptograficzne proof-of-personhood dla krytycznych komunikacji — tożsamość można weryfikować przez podpisane wiadomości, klucze publiczne powiązane z profilem czy tokeny zgodne z infrastrukturą PKI.

- Stosuj uwierzytelnianie sprzętowe powiązane z biometrią (gdzie to dopuszczalne) dla operacji administracyjnych o wysokim ryzyku, wykorzystując HSM, moduły TPM lub inne bezpieczne elementy sprzętowe.

- Ustal z góry frazy sekretne lub jednorazowe tokeny weryfikacyjne dla żądań wysokiego ryzyka i nigdy nie akceptuj pretensji o tożsamość opartych wyłącznie na materiale audio czy wideo bez dodatkowej weryfikacji.

- Wdróż detekcję anomalii opartą na analizie zachowań (behavioral analytics), która modeluje normalne wzorce komunikacji i transakcji, umożliwiając szybkie wychwycenie odchyleń.

Proof-of-personhood w praktyce może oznaczać implementację podpisanych wiadomości e-mail, korzystanie z uwierzytelniania za pomocą kluczy PGP/SSH, integrację z systemami zarządzania tożsamością (IAM) oraz szkolenia dla pracowników, które uczą rozpoznawania cech deepfake’ów. Warto też prowadzić regularne ćwiczenia socjotechniczne, aby sprawdzić gotowość zespołów wobec realistycznych scenariuszy ataków opartych na AI.

Wskazówka 4: Zachowaj prywatność i zabezpiecz fizycznie swoje zasoby

Ataki z użyciem fizycznej przemocy — tzw. wrench attacks — nasiliły się w 2025 roku, odnotowano dziesiątki incydentów, w których napastnicy fizycznie zmuszali posiadaczy kryptowalut do wydania kluczy. Choć nadal stosunkowo rzadkie, wydarzenia te podkreślają, że bezpieczeństwo operacyjne musi wykraczać poza środki cyfrowe i obejmować także ochronę fizyczną i prywatność.

Użytkownik platformy X o nicku Beau, były pracownik CIA, napisał 2 grudnia, że wrench attacks są wciąż relatywnie rzadkie, lecz rekomenduje ostrożność: nie mówić publicznie o posiadanych aktywach, nie ujawniać informacji o kryptowalutach i unikać eksponowania wystawnego stylu życia w sieci — to podstawowe kroki zmniejszające ryzyko fizycznego napadu.

Środki OPSEC i prywatności fizycznej

- Unikaj publicznego ujawniania posiadanych kwot, adresów portfeli czy drogich zakupów, które można powiązać z twoją tożsamością.

- Korzystaj z narzędzi do czyszczenia danych i ograniczaj informacje osobiste dostępne w rejestrach publicznych — redukuj tzw. powierzchnię ataku i możliwości socjotechniczne.

- Inwestuj w zabezpieczenia domowe — kamery, alarmy i bezpieczne schowki na kopie zapasowe fraz seed (backup seed) — oraz rozważ przechowywanie kluczy w bankowych skrytkach depozytowych lub specjalistycznych sejfach.

- Rozważ geograficzną i społeczną segmentację wiedzy: oddzielaj osoby, które znają wrażliwe szczegóły, od profili publicznych, ograniczając liczbę osób świadomych istotnych informacji.

W praktyce OPSEC dla posiadaczy kryptowalut obejmuje też plan awaryjny na wypadek szantażu lub wymuszenia, procedury prawne oraz świadomość lokalnych przepisów dotyczących ochrony danych osobowych. Dobrze przemyślana strategia fizycznej ochrony minimalizuje ryzyko gwałtownych, osobistych ataków, które są trudne do obrony jedynie za pomocą zabezpieczeń cyfrowych.

Wskazówka 5: Wzmacniaj sprawdzone podstawy bezpieczeństwa

Mimo szybkiej ewolucji zagrożeń, wiele skutecznych mechanizmów obronnych pozostaje podstawowych i łatwych do wdrożenia. Weterani bezpieczeństwa stale zalecają korzystanie z zaufanych dostawców usług, którzy poddawani są regularnym audytom zewnętrznym i wykazują solidne praktyki bezpieczeństwa w zakresie smart kontraktów, infrastruktury i operacji.

Podstawowe zabezpieczenia na poziomie użytkownika

- Nigdy nie używaj tych samych haseł dla różnych kont — stosuj menedżer haseł do generowania i przechowywania unikalnych poświadczeń.

- Włącz wieloskładnikowe uwierzytelnianie oparte na sprzęcie (hardware MFA) i preferuj tokeny sprzętowe dla kont giełdowych i kont administracyjnych.

- Chroń frazy seed, szyfrując kopie zapasowe lub przechowując je offline w bezpiecznych lokalizacjach fizycznych; nigdy nie ujawniaj ich w internecie ani w wiadomościach.

- Przechowuj większe środki w dedykowanych portfelach sprzętowych i ograniczaj salda na giełdach powierniczych (custodial exchanges).

Podczas łączenia portfela sprzętowego z aplikacjami webowymi zawsze weryfikuj szczegóły transakcji na ekranie urządzenia, aby uniknąć tzw. blind signing — autoryzowania złośliwych kontraktów bez podglądu. Traktuj niezamówione linki, pliki czy prośby o pobranie oprogramowania jako potencjalne wektory ataku i weryfikuj takie żądania przez niezależne kanały, zanim na nie zareagujesz.

Bezpieczeństwo operacyjne dla zespołów: audyty, ćwiczenia i separacja

Dla organizacji zalecana postura bezpieczeństwa obejmuje regularne audyty (wewnętrzne i zewnętrzne), ścisłe oddzielenie środowisk deweloperskich od produkcyjnych oraz przetestowane playbooki reagowania na incydenty. Symulowane testy phishingowe i ćwiczenia socjotechniczne powinny być rutyną, aby podtrzymywać świadomość i mierzyć gotowość organizacji.

Generuj klucze kryptograficzne przy użyciu bezpiecznych generatorów liczb losowych, rotuj klucze podpisujące regularnie i egzekwuj zasadę najmniejszych uprawnień (principle of least privilege) we wszystkich systemach. Łącząc te praktyki z automatycznym wykrywaniem anomalii i szkoleniem personelu, organizacje znacząco zmniejszają prawdopodobieństwo, że przekonujący oszust odniesie sukces.

Podsumowanie: radykalny sceptycyzm i nieustanna czujność

W miarę jak AI i automatyzacja zwiększają zasięg i realność ataków socjotechnicznych, najsłabszym ogniwem w bezpieczeństwie krypto pozostaje zaufanie ludzkie. Przyjmij postawę radykalnego sceptycyzmu: weryfikuj tożsamość, autentykuj żądania przez wiele kanałów i zakładaj, że każde nieoczekiwane żądanie może być próbą ataku. Żadna legalna usługa nie poprosi o twoją frazę seed ani podstawowe dane logowania — jeśli ktoś o to pyta, masz do czynienia z oszustem.

Poprzez łączenie automatyzacji, segregacji infrastruktury, technik proof-of-personhood, silnych zabezpieczeń fizycznych i operacyjnych oraz podstawowych nawyków jak portfele sprzętowe i unikalne hasła, zarówno osoby prywatne, jak i organizacje mogą znacznie zmniejszyć ekspozycję na kradzieże wynikające z inżynierii społecznej w 2026 roku i później. Dalsze inwestycje w szkolenia, symulacje incydentów oraz dopracowane procedury odzyskiwania pomogą przywracać odporność i minimalizować straty po zdarzeniach bezpieczeństwa.

Źródło: cointelegraph

Zostaw komentarz