9 Minuty

Ataki ransomware rosną, podczas gdy wypłaty okupu maleją

Firma analityczna zajmująca się blockchainem Chainalysis odnotowała gwałtowny wzrost liczby publicznych zdarzeń związanych z wyciekami danych i żądaniami okupu — o około 50% w 2025 roku — mimo jednoczesnego spadku wartości płatności okupu realizowanych on-chain. Dane te wskazują na wyraźną zmianę w zachowaniach napastników: przestępcy cybernetyczni przeprowadzają więcej incydentów, lecz gromadzą mniejsze kwoty w kryptowalutach.

Ten rozpoznawalny paradoks — więcej ataków, mniejsze przychody z okupu — ma wielowymiarowe przyczyny i konsekwencje dla przedsiębiorstw, instytucji finansowych, giełd kryptowalut oraz zespołów ds. bezpieczeństwa informacji. W artykule omawiamy kluczowe ustalenia raportu, czynniki napędzające zmianę modelu operacyjnego przestępców, techniczne i ekonomiczne skutki dla ekosystemu kryptowalut oraz praktyczne rekomendacje dla obrony i ograniczania ryzyka.

Wyniki Chainalysis: więcej zdarzeń, mniej wpływów

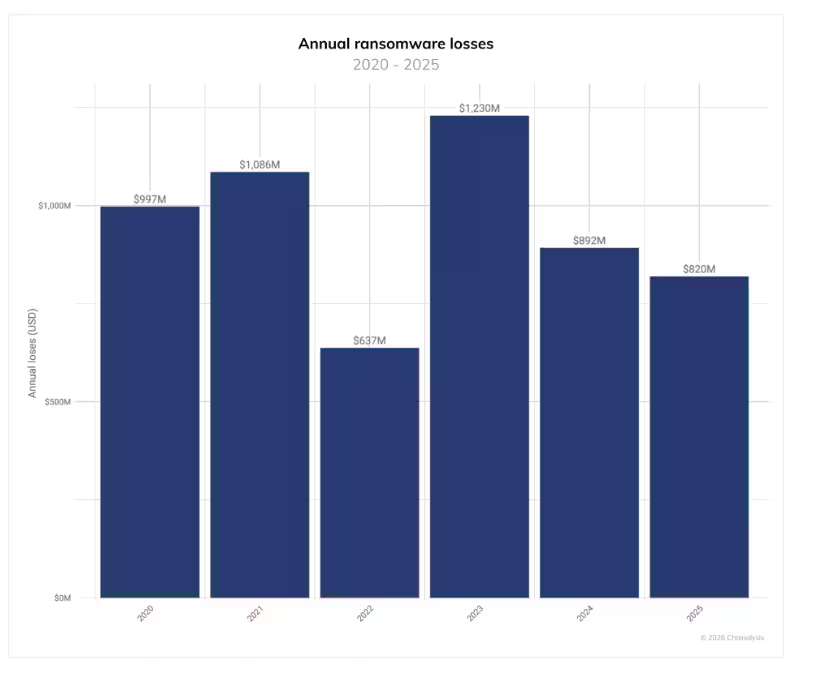

Chainalysis zarejestrował prawie 8 000 publicznych zgłoszeń dotyczących wycieków i żądań okupu w 2025 roku — to wzrost o 50% w porównaniu z 2024 r. Jednocześnie łączna wartość płatności okupu realizowanych za pośrednictwem blockchainu spadła do około 820 mln USD, co oznacza około 8% spadku rok do roku. Takie rozbieżne trendy sugerują, że choć napastnicy podjęli decyzję o zwiększeniu liczby ataków, ich zdolność do wyegzekwowania wysokich okupów się osłabiła.

Analitycy wskazują na kilka głównych przyczyn tej dywergencji:

- zaostrzenie egzekwowania przepisów i międzynarodowa współpraca organów ścigania,

- skierowane operacje wymierzone w infrastrukturę służącą do prania środków (np. sankcje wobec mixerów, działania przeciwko usługom swap i mixerom),

- rosnąca niechęć dużych firm do płacenia okupu ze względu na ryzyko reputacyjne i zalecenia regulatorów oraz ubezpieczycieli.

W praktyce te czynniki zmuszają napastników do zmiany taktyki: zamiast dążyć do spektakularnych pojedynczych wypłat sięgających milionów dolarów, kierują się w stronę zwiększenia liczby ataków na podmioty, które mogą zapłacić szybko, choć w mniejszych kwotach. To przesunięcie ma znaczący wpływ na ekonomię ransomware i na strategie obronne firm.

Mniejsze cele, malejące zyski

Eksperci cytowani w raporcie zauważają, że następuje strukturalne przesunięcie działań napastników w kierunku małych i średnich przedsiębiorstw (SME). Corsin Camichel, założyciel eCrime.ch, podsumowuje ten trend stwierdzeniem, że przestępcy stawiają na wolumen ataków zamiast na duże, medialne włamania, zakładając, że mniejsze ofiary szybciej zgodzą się na zapłatę. Taki model działa według prostego rachunku: niskie kwoty wypłacane szybko, wykonywane masowo, mogą w sumie przynosić stabilne wpływy.

Jednak dane Chainalysis pokazują, że mimo rekordowej liczby publicznych zgłoszeń o wymuszeniach, łączna suma wypłat spada. To sugeruje, że napastnicy „pracują intensywniej, ale dla coraz mniejszych zysków”. W praktyce oznacza to, że koszty wejścia dla atakujących maleją, ale jednocześnie maleje jakość i rentowność zdobytej infrastruktury i dostępu.

Dla osób monitorujących ekonomię ransomware, flow bitcoina i ekspozycję na ryzyko kryptowalutowe, kilka wniosków jest kluczowych:

- monitorowanie on-chain i analiza przepływów środków pozostają istotne przy śledzeniu wypłat okupu i odkrywaniu powiązań z usługami prania,

- małe i średnie przedsiębiorstwa powinny być priorytetem w programach edukacyjnych i dostępie do narzędzi ochronnych,

- ubezpieczyciele i regulatorzy będą nadal wpływać na decyzje o płatnościach okupu, co może zmieniać model rentowności dla grup ransomware.

Warto również podkreślić specyfikę modelu operacyjnego wielu grup ransomware: stosowanie „podwójnego wymuszenia” (dane zaszyfrowane + publikacja wykradzionych informacji) oraz rozwijający się model RaaS (Ransomware-as-a-Service), w którym twórcy oprogramowania wynajmują usługi afiliantom zajmującym się uzyskiwaniem dostępu i eksploatacją. To zwiększa skomplikowanie łańcucha odpowiedzialności i wpływa na to, kto realnie czerpie korzyści z akcji przestępczych.

Czynniki napędzające: tańszy dostęp, narzędzia AI i nadpodaż

Raport łączy wzrost liczby prób ataków z gwałtownym spadkiem średniej ceny za „dostęp do ofiary” na darknetach — cena ta spadła z około 1 427 USD na początku 2023 r. do około 439 USD na początku 2026 r. Głównymi przyczynami tego zjawiska są:

- napływ tanich zestawów ransomware i gotowych rozwiązań typu RaaS,

- rozległe logi i bazy danych poświadczeń skompromitowanych przez infostealery oraz brokerów dostępu początkowego (IAB — Initial Access Brokers),

- industrializacja pipeline'ów dostępu: usługi oferujące automatyczne łączenie się z infrastrukturą ofiary, skanowanie i eksploatację,

- wprowadzenie narzędzi wspomaganych sztuczną inteligencją, które obniżają barierę techniczną przy tworzeniu socjotechnicznych kampanii phishingowych i automatyzacji eksploitów.

W efekcie powstała swoista „nadpodaż” niskiej jakości dostępu i narzędzi. Chainalysis przestrzega, że tani, choć często ograniczony operacyjnie inwentarz, zalewa rynek i prowadzi do presji cenowej. To dodatkowo powoduje, że napastnicy muszą przeprowadzać większą liczbę prób ataków, aby osiągnąć porównywalne do dawnych zyski.

Operacyjne ograniczenia takiego modelu są znaczące. Dostęp sprzedawany za niską cenę często jest:

- nierzetelny (krótkotrwały, szybko wykrywany),

- pozbawiony uprawnień administracyjnych, co utrudnia szybką eskalację i szyfrowanie plików,

- powiązany z kontami lub infrastrukturą już obserwowaną przez organy ścigania, co zwiększa ryzyko dezanonimizacji i utraty zysków.

W kontekście rosnącej automatyzacji wpływ AI jest dwojaki: z jednej strony umożliwia szybsze przygotowanie kampanii (np. generowanie spersonalizowanych wiadomości phishingowych), z drugiej — ułatwia obronę (np. automatyczne wykrywanie anomalii, analiza zachowań użytkowników). Dlatego strategia przeciwdziałania powinna obejmować zarówno techniczne, jak i organizacyjne elementy.

Coroczne straty z tytułu ransomware realizowanego on-chain od 2020 roku.

Wykorzystania kryptowalut i oszustwa nadal stanowią poważne zagrożenie

Mimo że płatności okupu realizowane on-chain nieco zmniejszyły się, straty związane z kryptowalutami w 2026 r. nadal rosły, głównie poprzez exploity smart kontraktów i szeroko zakrojone oszustwa. Firma zajmująca się bezpieczeństwem blockchain CertiK zgłosiła, że w samym styczniu skradziono 370,3 mln USD, z czego około 311,3 mln USD przypisano oszustwom phishingowym.

Kluczowe przyczyny tych strat to:

- wady w kodzie smart kontraktów i błędy w audytach bezpieczeństwa aplikacji DeFi,

- słabo zabezpieczone portfele i luki w procesach przechowywania kluczy prywatnych,

- sophisticated social-engineering i phishing skierowany przeciwko użytkownikom giełd, dostawcom płynności i instytucjom utrzymującym klucze.

W praktyce oznacza to, że analiza blockchain (on-chain analytics), monitoring transakcji oraz silne praktyki operacyjne (operational security, OPSEC) są niezbędne dla giełd, podmiotów powierniczych (custodians) oraz instytucjonalnych posiadaczy kryptowalut. Zdolność do szybkiego wykrycia anomalii w przepływach środków, identyfikacji exploitów i współpracy z inkubatorami bezpieczeństwa może ograniczyć zakres szkód i przyspieszyć odzyskiwanie aktywów.

Przykładowe techniki obronne wobec exploitów i oszustw obejmują:

- ciągły audyt smart kontraktów i wielowarstwowe testowanie bezpieczeństwa (w tym testy fuzzingowe),

- kompozycja limitów wypłat, wielopodpisy (multisig) i timelocki w portfelach instytucjonalnych,

- stosowanie zaawansowanej analizy heurystycznej transakcji i współpraca z firmami oferującymi śledzenie on-chain,

- edukacja użytkowników oraz regularne symulacje ataków typu phishing w organizacjach.

Warto też zauważyć, że ekosystem DeFi charakteryzuje się dużą interoperacyjnością i szybkością zmian — nowy protokół może w krótkim czasie zgromadzić znaczną płynność, co czyni go atrakcyjnym celem dla napastników. Dlatego bezpieczeństwo w DeFi wymaga połączenia audytów, ubezpieczeń i mechanizmów odpowiedzialności kodu.

Co to oznacza dla ekosystemu kryptowalut

Dla firm działających w branży blockchain i zespołów bezpieczeństwa kluczowe wnioski są dwojakie: należy spodziewać się większej częstotliwości ataków i priorytetowo traktować zapobieganie, zamiast polegać na negocjowaniu okupu. Długofalowa strategia obronna powinna łączyć techniczne, organizacyjne i prawno-regulacyjne środki.

Rekomendowane działania obejmują:

- Wzmacnianie reagowania na incydenty (Incident Response): opracowanie i testowanie planów reakcji, integracja z zespołami prawnymi i komunikacji kryzysowej oraz ujednolicony proces eskalacji. Przygotowane playbooki powinny uwzględniać scenariusze z wykorzystaniem zarówno szyfrowania danych, jak i publikacji wykradzionych materiałów.

- Solidne kopie zapasowe i procedury przywracania: regularne testowanie kopii zapasowych, separacja środowisk backupowych od sieci produkcyjnej oraz szyfrowanie i weryfikacja integralności backupów.

- Wielowarstwowa autoryzacja i kontrola dostępu: wdrożenie MFA (multi-factor authentication), zasada najmniejszych uprawnień (principle of least privilege), regularne przeglądy praw dostępu oraz segmentacja sieci.

- Proaktywne monitorowanie blockchain i analiza transakcji: wdrożenie narzędzi do monitorowania przepływów on-chain, alertów o nieznanych transferach, identyfikacji powiązań z mixerami i wymianami oraz współpraca z dostawcami rozwiązań analitycznych.

- Wsparcie dla MŚP (SME): programy świadomości bezpieczeństwa, dostęp do tanich narzędzi ochronnych, subwencjonowane audyty oraz rozwiązania chmurowe z wbudowanym bezpieczeństwem, aby zredukować luki obronne po stronie mniejszych ofiar.

- Współpraca z regulatorami i organami ścigania: szybkie zgłaszanie incydentów, udział w inicjatywach wymiany informacji i wdrażanie zaleceń dotyczących sankcji i AML/KYC.

Regulatorzy, organy ścigania i dostawcy analityki on-chain prawdopodobnie będą dalej kształtować ekonomię ransomware i przestępczości z udziałem kryptowalut. Intensyfikacja działań przeciwko usługom prania środków i presja na giełdy oraz mieszalniki wpłyną na strategie napastników, którzy już teraz adaptują się, by wykorzystać tanie, łatwo dostępne narzędzia.

W dłuższym terminie istotna będzie adaptacja modeli ubezpieczeń cybernetycznych, polityk regulacyjnych dotyczących wypłat okupu oraz technicznych standardów bezpieczeństwa w projektach blockchain. Z perspektywy inwestorów i instytucji finansowych, rosnąca rola analizy on-chain i due diligence technologicznego będzie czynnikiem konkurencyjnym.

Podsumowując, trend obserwowany w 2025 r. — wzrost liczby ataków przy jednoczesnym spadku łącznych wypłat okupu — to sygnał przemodelowania rynku przestępczego. Dla obrońców kluczowe jest łączenie monitoringu on-chain, automatyzacji obrony i procesowych rozwiązań, które zmniejszą atrakcyjność szybkich płatności okupu oraz zwiększą koszty operacyjne dla napastników. W praktyce oznacza to, że inwestycje w cyberbezpieczeństwo, audyty smart kontraktów, edukację użytkowników i współpracę międzysektorową będą miały bezpośredni wpływ na zmniejszenie ryzyka i ograniczenie strat w ekosystemie kryptowalut.

Strategia oparta na zapobieganiu, szybkim reagowaniu i przejrzystej współpracy z dostawcami analityki oraz organami ścigania daje największą szansę na ograniczenie skutków ataków ransomware oraz na osłabienie ekonomicznej motywacji przestępców. Przyspieszone tempo zmian technologicznych i pojawienie się narzędzi AI sprawiają, że monitorowanie trendów, adaptacja najlepszych praktyk i proaktywne podejście do ryzyka pozostaną niezbędne.

Źródło: cointelegraph

Zostaw komentarz