9 Minuty

Podsumowanie: Sieci kryptowalut zaczynają dyskretne przygotowania

Komputery kwantowe nie są dziś w stanie złamać Bitcoina ani innych głównych blockchainów, jednak kilka projektów podejmuje kroki przygotowawcze na wypadek przyszłości, w której ataki kwantowe mogłyby stać się realne. Ta rozbieżność w podejściu — wiele altchainów idzie naprzód z aktualizacjami post‑kwantowymi, podczas gdy ekosystem Bitcoina dyskutuje o terminach i komunikacji — zaostrzyła obawy inwestorów i sprowokowała szerszą debatę o zarządzaniu długoterminowym ryzykiem kryptograficznym.

W praktyce oznacza to, że branża kryptowalut prowadzi równoległe działania: od badań i testnetów po propozycje zmian protokołowych i strategie migracji kluczy. W zależności od modelu ryzyka, kosztów i organizacji sieci, podejścia te różnią się zakresem oraz tempem wdrożeń, ale wszystkie dążą do jednego celu — zabezpieczenia środków i zachowania zaufania rynkowego w obliczu rozwoju technologii kwantowych.

Dlaczego niektóre blockchainy działają już teraz

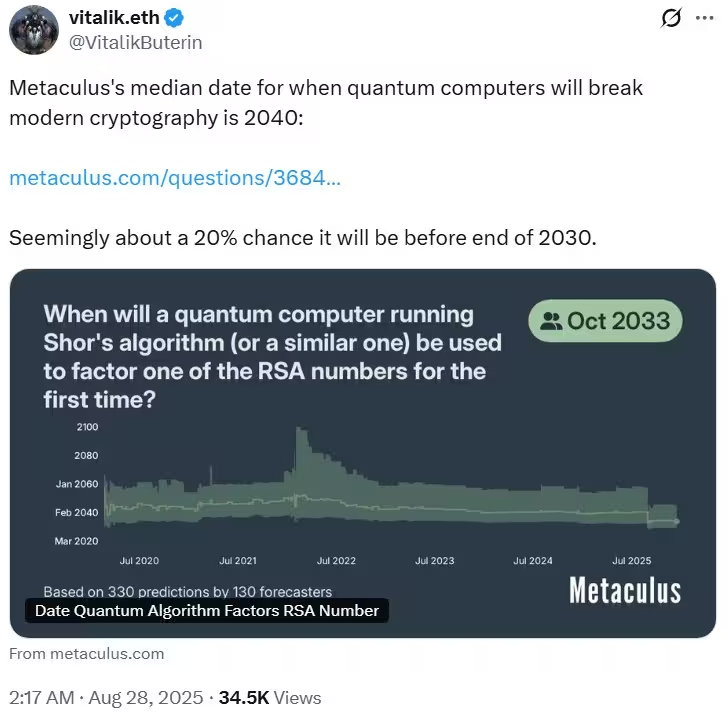

Przywództwo projektów takich jak Ethereum przekształciło postrzeganie komputerów kwantowych z czysto spekulatywnego zagrożenia w praktyczne wyzwanie inżynieryjne, które warto planować z wyprzedzeniem. Vitalik Buterin i inni badacze argumentują, że nawet mało prawdopodobne scenariusze warto rozważać wcześnie, gdy harmonogramy migracji mogą rozciągać się na lata, a koszt błędu jest wysoki.

Studia prognostyczne cytowane przez zwolenników pokazują istotne prawdopodobieństwo, że maszyny kwantowe zdolne podważyć obecną kryptografię klucza publicznego pojawią się w ciągu kilku dekad, co uzasadnia wcześniejsze prace techniczne i testy. Ponadto prace normalizacyjne, takie jak proces NIST dla kryptografii post‑kwantowej, dostarczają praktycznych wytycznych dla implementacji algorytmów odpornych na ataki kwantowe.

Modele prognostyczne przewidują około 20% szans, że wydajne komputery kwantowe są w przybliżeniu pięć lat stąd.

Strategie opt‑in i testnety

Sieci, które mogą szybko iterować, traktują odporność na kwanty jako opcjonalny element infrastruktury: aktualizacje kont na zasadzie opt‑in, podpisy oparte na funkcjach skrótu oraz eksperymentalne testnety pozwalają programistom weryfikować podejścia bez destabilizowania istniejących portfeli i protokołów. Takie podejście minimalizuje ryzyko operacyjne i daje czas na oceny kompromisów wydajnościowych.

Przykładowo, Aptos opublikował propozycję dodania wsparcia dla podpisów post‑kwantowych na warstwie kont poprzez mechanizm opt‑in, dzięki czemu użytkownicy, którzy chcą dodatkowej ochrony, mogą ją przyjąć, podczas gdy inni zachowają obecne klucze. To podejście ułatwia stopniową migrację i testowanie kompatybilności z portfelami.

Solana natomiast nawiązała współpracę z firmą specjalizującą się w bezpieczeństwie post‑kwantowym, Project Eleven, aby uruchomić testnet wykorzystujący podpisy odporne na ataki kwantowe. Celem jest sprawdzenie, czy te algorytmy można zintegrować bez istotnego pogorszenia przepustowości (throughput) ani zgodności z istniejącymi narzędziami developerskimi.

W praktyce testy koncentrują się na kilku krytycznych kwestiach: rozmiarze podpisów (co wpływa na obciążenie łańcucha i koszt gazu), czasie weryfikacji (wpływającym na TPS i opóźnienia bloków), oraz interoperacyjności z istniejącymi portfelami i bibliotekami kryptograficznymi. Dodatkowo sprawdza się odporność na ataki typu side‑channel oraz łatwość integracji z hardware walletami.

Odporność na kwantowe ataki jest coraz częściej traktowana przez inwestorów jako element due diligence.

Dlaczego rozmowa o Bitcoinie jest bardziej napięta

Wartość pieniężna Bitcoina jest ściśle powiązana z postrzeganiem długoterminowego bezpieczeństwa. Protokół obecnie wykorzystuje kryptografię krzywych eliptycznych (ECC) do weryfikacji własności: klucz publiczny staje się widoczny on‑chain tylko po użyciu adresu, natomiast kontrola pozostaje po stronie klucza prywatnego. Teoretycznie wystarczająco potężny komputer kwantowy uruchamiający algorytm Shora mógłby wyprowadzić klucz prywatny z klucza publicznego, umożliwiając niepostrzeżoną kradzież — monety zostałyby po prostu przesunięte, jakby właściciel je wydał.

Ta techniczna możliwość leży u podstaw szerszego problemu zaufania: nawet jeśli maszyny zdolne do takich ataków pozostaną odległe, wrażenie bierności lub zaprzeczania wśród wpływowych deweloperów Bitcoina może wpłynąć na pewność inwestorów. Część uczestników rynku łączy ostrożne lub dwuznaczne komunikaty z presją spadkową na kurs BTC.

Rzeczywiste ryzyka zależą od praktycznych detali: stopnia używania adresów (reuse), sposobu przechowywania prywatnych kluczy (cold storage vs custodial), oraz gotowości custodianów i giełd do szybkiej migracji. W kontekście Bitcoina obawy inwestorów dotyczą nie tylko bezpieczeństwa pojedynczych portfeli, ale także integralności sieci i długoterminowego postrzegania jako magazynu wartości.

Niektórzy inwestorzy twierdzą, że ignorowanie ryzyka kwantowego wpływa na cenę Bitcoina.

Dwie frakcje wewnątrz społeczności Bitcoina

Z jednej strony stoją deweloperzy i kryptografowie, którzy ostrzegają przed traktowaniem komputerów kwantowych jako nagłej katastrofy. Podkreślają, że obecny sprzęt kwantowy nie jest w stanie złamać ECC na skalę praktycznego ataku i przestrzegają, że alarmistyczna retoryka tworzy niepotrzebną panikę i błędne sygnały rynkowe. CEO Blockstream, Adam Back, wielokrotnie określał praktyczne ataki kwantowe jako problem odległy w czasie i krytykował nadmierne rozdmuchiwanie tego ryzyka.

Z drugiej strony są inwestorzy i analitycy polityki, którzy argumentują, że nawet mało prawdopodobne ryzyka o wysokich skutkach mają znaczenie dla aktywa, którego atrakcyjność opiera się na długoterminowej pewności. Postacie z branży venture i badań, takie jak Nic Carter i Craig Warmke, twierdzą, że lekceważenie lub bagatelizowanie zagrożenia może skłonić kapitał do dywersyfikacji poza Bitcoina i wymusić reaktywną, chaotyczną przemianę, jeśli zagrożenie przyspieszy.

Te przeciwstawne punkty widzenia wyjaśniają, dlaczego propozycje takie jak Bitcoin Improvement Proposal 360 — wprowadzająca wybór podpisów odpornych na kwanty — przyciągają nieproporcjonalnie dużą uwagę. Zwolennicy widzą wczesne badania jako rozsądne sygnałowanie i redukcję ryzyka; krytycy obawiają się, że sama debata może podkopać zaufanie.

Rzeczywistość techniczna i ścieżki migracji

Migracja globalnej kryptowaluty do kryptografii post‑kwantowej to wieloletnie, złożone przedsięwzięcie: obejmuje aktualizacje klientów i portfeli, standaryzację schematów podpisów, koordynację ekosystemu oraz ostrożną migrację środków, aby użytkownicy nie byli narażeni. To dlatego wiele projektów wybiera strategie inkrementalne — konta opt‑in, wielowarstwowe ścieżki aktualizacji i wdrożenia testowe — które pozwalają ekosystemom zdobyć doświadczenie bez wymuszania hard forka lub masowego zmieniania wszystkich kluczy.

Elementy procesu migracji typowo obejmują:

- Wybór i standaryzację algorytmów post‑kwantowych (np. algorytmy zatwierdzone przez NIST: CRYSTALS‑Dilithium, CRYSTALS‑Kyber, SPHINCS+ dla podpisów/hash‑based).

- Implementacje referencyjne i optymalizacje wydajności dla różnych platform (serwery, portfele mobilne, hardware wallety).

- Testy interoperacyjności (czy nowe podpisy działają z istniejącymi bibliotekami i narzędziami).

- Strategie migracji kluczy — hybrydowe podpisy, mechanizmy dual‑sig, gravyfikacja adresów, oraz plany odzyskiwania środków).

- Koordynacja z giełdami, kustodianami, producentami portfeli i węzłami pełnymi.

Praktyczne wyzwania techniczne obejmują duże rozmiary niektórych podpisów post‑kwantowych (co może zwiększać koszty gazu i rozmiar blockchaina), wzrost kosztu weryfikacji (wpływający na przepustowość) oraz konieczność utrzymania kompatybilności wstecznej z istniejącymi standardami. Dlatego wiele inicjatyw skupia się na testowaniu różnych kombinacji algorytmów i podejściu hybrydowym: zachowanie ECC jako opcji kompatybilnej równolegle z podpisami post‑kwantowymi, zanim zapadnie decyzja o wymuszonej migracji.

Gdzie różnią się podejścia opt‑in i standardowe

Projekty opt‑in pozwalają użytkownikom przyjmować klucze odporne na kwanty według własnego uznania. To ogranicza natychmiastowe zaburzenia i zachowuje dotychczasowe gwarancje kryptograficzne dla kont legacy. Użytkownicy mogą stopniowo migrować środki, testować integrację z portfelami sprzętowymi i weryfikować swoje strategie zarządzania kluczami.

W kontraście, obowiązkowa migracja lub egzekwowanie zmian na poziomie całej sieci może być odebrane jako sygnał, że bieżące zabezpieczenia protokołu są naruszone — co samo w sobie może wywołać krótkoterminowe konsekwencje rynkowe, nawet jeśli techniczne zagrożenie jest nadal odległe. Dlatego decyzje o mandatoryjnych aktualizacjach wymagają silnego konsensusu i klarownej komunikacji z rynkami, aby ograniczyć efekt paniki i niezamierzone konsekwencje dla adopcji.

Na co powinni zwracać uwagę inwestorzy i deweloperzy

Kluczowe wskaźniki do monitorowania obejmują postępy w kamieniach milowych sprzętu kwantowego (liczba kubitów, postęp w korekcji błędów), udane publiczne analizy kryptograficzne z użyciem algorytmów kwantowych (jeśli takie się pojawią), oraz postępy w normalizacji podpisów post‑kwantowych pod kątem wydajności i interoperacyjności.

Projekty publikujące jasne mapy drogowe (roadmaps), wyniki testów i plany aktualizacji mają tendencję do uspokajania rynków, jednocześnie zachowując elastyczność, gdy harmonogramy ulegają zmianie. Dla inwestorów praktyczne zalecenia obejmują dywersyfikację źródeł informacji, współpracę z custodianami, którzy mają plany migracji, stosowanie portfeli sprzętowych i rozważenie strategii wielopodpisowych jako dodatkowej warstwy zabezpieczeń.

Dla deweloperów najważniejsze jest przejrzyste komunikowanie ryzyk i planów: publikowanie wyników testów, współpraca z organami standaryzacyjnymi oraz angażowanie społeczności i operatorów infrastruktury. Komunikacja powinna być oparta na technicznych faktach i zrozumiałych wyjaśnieniach możliwych scenariuszy, aby uniknąć nieuzasadnionej paniki, ale jednocześnie nie lekceważyć realnych, choć odległych, zagrożeń.

W skrócie: monitorować tempo postępu kwantowego, implementacje post‑kwantowe w testnetach, standardy NIST, oraz gotowość kluczowych podmiotów infrastrukturalnych do przeprowadzenia kontrolowanej migracji.

Wnioski: zarządzanie długoterminowym ryzykiem kryptograficznym

Technologia kwantowa stanowi teoretycznie poważne, ale obecnie odległe zagrożenie dla kryptografii klucza publicznego. Wiele blockchainów — zwłaszcza tych o możliwościach szybkiej iteracji — już eksperymentuje z podpisami post‑kwantowymi i aktualizacjami opt‑in, aby zabezpieczyć infrastrukturę na przyszłość. Bitcoin pozostaje podzielony między zwolennikami minimalizowania hałasu wokół ryzyka, by uniknąć wstrząsów rynkowych, a zwolennikami proaktywnego planowania awaryjnego, które ma podtrzymać zaufanie inwestorów.

Ostatecznie sytuacja nadal ewoluuje: prace inżynieryjne, testnety i przemyślana komunikacja mogą współistnieć. Najbardziej konstruktywną ścieżką dla branży jest kontynuowanie rygorystycznych badań, wdrażanie umiarkowanych rozwiązań opt‑in tam, gdzie to możliwe, oraz informowanie rynków bez potęgowania strachu. Takie zrównoważone podejście pomaga chronić bezpieczeństwo ekosystemu i zaufanie inwestorów w miarę dojrzewania technologii kwantowych.

W praktyce oznacza to: śledzenie standardów (np. NIST), transparentne testy wydajnościowe, rozwijanie narzędzi migracyjnych i szkolenia dla operatorów infrastruktury. Dla profesjonalistów bezpieczeństwa i zespołów produktowych rekomendowane są audyty kodu, symulacje migracji oraz scenariusze odzyskiwania środków — wszystko to powinno być częścią długoterminowego planu zarządzania ryzykiem kryptograficznym.

Źródło: cointelegraph

Zostaw komentarz