8 Minuty

Buterin przedstawia czteroczęściowy plan odporności kwantowej dla Ethereum

Vitalik Buterin, współtwórca Ethereum, opublikował ukierunkowaną mapę drogową mającą przygotować Ethereum na ryzyka związane z przyszłymi komputerami kwantowymi. W miarę jak w kręgach kryptowalut coraz częściej pojawiają się dyskusje o procesorach zdolnych do operacji kwantowych, Buterin wskazał cztery kluczowe obszary wymagające modernizacji, aby zapewnić ciągłe bezpieczeństwo sieci: podpisy konsensusu walidatorów, przechowywanie danych onchain, podpisy kont użytkowników oraz systemy dowodów zero-knowledge.

1. Podpisy walidatorów: wyjście poza BLS

Buterin rekomenduje zastąpienie obecnych podpisów konsensusu opartych o BLS lekkimi, opartymi na funkcjach skrótu podpisami odpornymi na ataki kwantowe. Schematy oparte na skrótach (hash-based) są dobrze zbadane pod kątem bezpieczeństwa post-kwantowego, jednak jednym z głównych wyzwań jest ostrożny dobór funkcji skrótu. Jak ostrzegał Buterin, wybór ten może stać się w praktyce „ostatnią funkcją skrótu Ethereum”, co czyni niezbędnym dalekowzroczne projektowanie i szerokie przeglądy krytyczne. Przejście na inne podpisy będzie kluczowe dla zachowania bezpieczeństwa walidatorów i integralności konsensusu w obliczu potencjalnych ataków kwantowych.

W praktyce migracja podpisów konsensusu obejmuje kilka warstw złożoności technicznej i operacyjnej. Po pierwsze, trzeba przeanalizować zestaw możliwych schematów opartych na skrótach, takich jak XMSS czy LMS, oraz ocenić ich właściwości dotyczące długości kluczy, wielokrotnego użycia klucza, a także kosztów obliczeniowych i pamięciowych. Po drugie, niezbędne będą testy odporności na ataki boczne (side-channel) i implementacje wolne od subtelnych błędów kryptograficznych. Po trzecie, proces migracji musi uwzględnić kompatybilność z istniejącym stanem sieci i mechanizmy aktualizacji protokołu (hard fork lub sekwencja miękkich aktualizacji), tak aby nie zaburzyć działania validatorów ani mechanizmów slashing.

Dodatkowo, operatorzy węzłów i producenci sprzętu muszą być przygotowani na zmiany w wymaganiach dotyczących zasobów: nowe schematy mogą wiązać się z większymi wymaganiami CPU lub pamięci, co wymaga aktualizacji klientów Ethereum i testowania wydajności w głównych implementacjach (np. Geth, Nethermind, Erigon). W perspektywie długoterminowej, wybór projektu podpisów powinien uwzględniać także możliwości agregacji podpisań i rekurencyjną kompresję, by zminimalizować wpływ na przepustowość i koszty gazu.

2. Przechowywanie danych: z KZG na STARKi

Obecnie Ethereum opiera się na zobowiązaniach KZG (Kate–Zaverucha–Goldberg) dla przechowywania i weryfikacji blobów danych. Buterin proponuje migrację do STARKów, które dostarczają dowodów zero-knowledge cechujących się większą odpornością na zagrożenia kwantowe ze względu na ich przejrzysty charakter (transparent setup) i opieranie się głównie na funkcjach skrótu zamiast kryptografii parowaniajnej wymagającej zaufanej konfiguracji.

Różnice praktyczne między KZG a STARK są istotne dla bezpieczeństwa i inżynierii: KZG oferuje kompaktowe zobowiązania i efektywne dowody w kontekście weryfikacji onchain, lecz opiera się na podstawach kryptografii parowaniajnej oraz często wymaga zaufanego setupu, co stanowi potencjalne ryzyko długoterminowe. STARKi natomiast są projektowane z myślą o transparentności i odporności na komputery kwantowe, mają jednak zwykle większe rozmiary dowodów i różne wymagania obliczeniowe przy generowaniu dowodów.

Implementacja przechowywania i weryfikacji opartych na STARK będzie wymagać znaczącego wysiłku inżynieryjnego: przepisania warstw odpowiedzialnych za blob availability, dostosowania mechanizmów merklizacji, oraz stworzenia optymalnych ścieżek walidacji onchain tak, by koszty gazu pozostały akceptowalne. To zadanie obejmuje opracowanie bibliotek STARK w głównych językach używanych w ekosystemie, integrację z klientami i testy na testnetach. Mimo wysokiego nakładu pracy, przejście na STARKi może znacząco podnieść długoterminowe bezpieczeństwo dostępności danych onchain i weryfikacji blobów pod kątem zagrożeń kwantowych.

3. Konta i podpisy użytkowników: wsparcie dla schematów odpornych na kwanty

Konta użytkowników tradycyjnie polegają na kluczach ECDSA, które w obliczu algorytmów kwantowych typu Shor mogą okazać się podatne. Zaproponowane rozwiązanie polega na uczynieniu kont bardziej elastycznymi, tak aby akceptowały dowolne schematy podpisów, w tym rozwiązania oparte na kratownicach (lattice-based), schematy oparte na funkcjach skrótu lub inne konstrukcje post-kwantowe. Umożliwi to użytkownikom stopniowe przechodzenie na odporne na kwanty algoritmy bez konieczności masowych, jednorazowych migracji.

W krótkiej perspektywie oznacza to jednak kompromis: podpisy odporne na kwanty często generują większe rozmiary transakcji lub wymagają większych nakładów obliczeniowych, co przekłada się na wyższe koszty gazu. Buterin wskazuje, że techniki protokołowe takie jak rekurencyjna agregacja podpisów i dowodów (recursive signature and proof aggregation) mogą z czasem znacznie obniżyć te koszty, przez łączenie wielu podpisów w pojedynczą, kompaktową strukturę weryfikowalną onchain.

Praktyczne podejścia do migracji kont obejmują wprowadzenie abstrakcji kont (account abstraction) i standardów obsługi wielu mechanizmów weryfikacji, co umożliwia wdrażanie nowych algorytmów bez konieczności zmiany logiki na poziomie protokołu dla każdego użytkownika. Istotne będzie również opracowanie wzorców migracyjnych — na przykład mechanizmów delegacji podpisu, time-locked migration, czy multi-sig wrapperów, które pozwolą stopniowo przenosić saldo i uprawnienia konta do nowego typu klucza przy minimalnym ryzyku. Równocześnie trzeba zadbać o edukację użytkowników i twórców portfeli, by proces wdrożenia post-kwantowych kluczy przebiegał szeroko i bezpiecznie.

4. Dowody zero-knowledge: agregacja rekurencyjna dla kontroli kosztów

Dowody odporne na ataki kwantowe, takie jak STARKi, mają tendencję do generowania większych dowodów i wyższych kosztów weryfikacji onchain w porównaniu do niektórych tradycyjnych schematów. Mapa drogowa kładzie nacisk na agregację rekurencyjną, czyli technikę, w której wiele podpisów i dowodów jest kompresowanych do jednego nadrzędnego dowodu lub ramy walidacyjnej. Dzięki temu podejściu tysiące indywidualnych dowodów można zweryfikować poza łańcuchem i przesłać na łańcuch jedynie kompaktową, skonsolidowaną strukturę do weryfikacji.

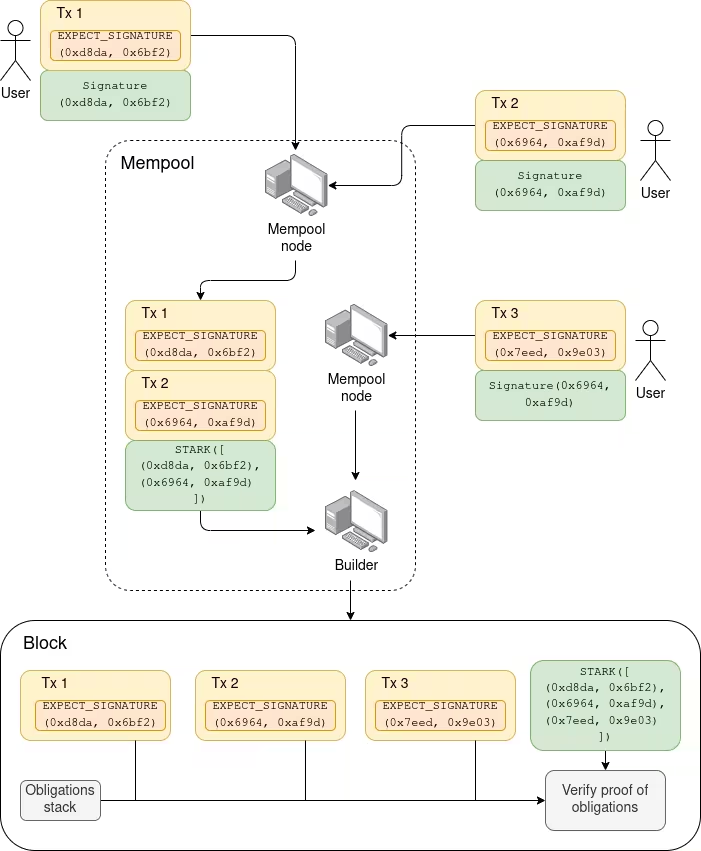

Agregacja rekurencyjna może znacznie obniżyć koszty weryfikacji i zachować przepustowość sieci, ale wymaga zaawansowanych mechanizmów konstrukcji dowodów, solidnej infrastruktury offchain oraz ścisłej synchronizacji między producentami dowodów a walidatorami. W praktyce oznacza to rozwój narzędzi do generowania rekurencyjnych STARKów, optymalizację formatów agregacji i integrację tych mechanizmów z mempolem i systemami propagacji transakcji. Buterin w styczniu zasugerował koncepcję mempoola efektywnego pod względem przepustowości opartego na rekurencyjnych STARKach, co ilustruje praktyczne zastosowanie tych technik dla skalowalności i obniżenia kosztów.

Ważnym aspektem jest także zapewnienie bezpieczeństwa łańcucha zaufania dla takich agregatów: walidacja agregatu powinna być deterministyczna i audytowalna, a mechanizmy odrzucenia złych agregatów czy korekty błędów muszą być dobrze przemyślane, aby nie wprowadzać wektorów ataku. Ostatecznym celem jest osiągnięcie kompromisu między odpornością na kwanty, kosztem weryfikacji onchain i zachowaniem wysokiej przepustowości transakcyjnej Ethereum.

Buterin zasugerował w styczniu koncepcję mempoola efektywnego pod względem przepustowości opartego na rekurencyjnych STARKach.

Praktyczne implikacje i kolejne kroki

Buterin odniósł się także do propozycji społeczności, takich jak Lean Ethereum, i podkreślił wizję Ethereum Foundation Strawmap dotyczącą dalszego skracania czasu slotu i finalizacji. Proponowane zmiany będą wymagały aktualizacji protokołu, obszernego wysiłku inżynieryjnego oraz szerokiej koordynacji w społeczności. Dla deweloperów i walidatorów kluczowe będą wczesne prace badawcze i testy dotyczące wyboru funkcji skrótu, integracji STARKów, abstrakcji kont umożliwiającej wiele schematów podpisów oraz prymitywów do agregacji rekurencyjnej.

W praktyce plan wdrożenia można rozbić na kilka etapów: badania i wybór standardów kryptograficznych (współpraca z zespołami akademickimi i kryptograficznymi), opracowanie i audyt referencyjnych implementacji, wdrożenia na testnetach oraz prowadzenie szerokich kampanii kompatybilności i aktualizacji klientów. Równolegle warto kontynuować prace nad narzędziami deweloperskimi i wzorcami migracyjnymi, tak aby bootstrap nowych schematów był jak najbardziej bezpieczny i łatwy do adoptowania przez portfele oraz giełdy.

Dla validatorów i operatorów węzłów ważne będzie monitorowanie wyników testów wydajnościowych i planowanie modernizacji infrastruktury — od aktualizacji oprogramowania po ewentualne zmiany sprzętowe. Deweloperzy smart kontraktów powinni zacząć eksperymentować z abstrakcją kont i mechanizmami umożliwiającymi wybór algorytmu weryfikacji podpisu, aby użytkownicy mieli realną ścieżkę migracji do rozwiązań post-kwantowych.

Wreszcie, konieczne będzie szerokie porozumienie społeczności w zakresie harmonogramu migracji i priorytetów bezpieczeństwa. To oznacza dyskusje między deweloperami rdzenia, ekspertami kryptograficznymi, firmami infrastrukturalnymi i użytkownikami końcowymi. Transparentność procesu, audyty zewnętrzne i testy na różnorodnych warunkach operacyjnych będą niezbędne, by zapewnić, że migracja podniesie odporność sieci bez wprowadzania nowych, niezamierzonych ryzyk.

Podsumowując, propozycja Buterina to realistyczna i wielowarstwowa strategia na rzecz zwiększenia odporności Ethereum wobec przyszłych komputerów kwantowych. Wyznacza ona konkretne obszary pracy: modernizację podpisów walidatorów, przejście od KZG do STARKów w obszarze przechowywania danych, elastyczność kont użytkowników względem schematów podpisów oraz szerokie zastosowanie agregacji rekurencyjnej, by kontrolować koszty. Każdy z tych elementów wymaga znacznego wysiłku technicznego, standardyzacji i współpracy społeczności, ale razem tworzą ścieżkę, która może zapewnić długoterminowe bezpieczeństwo i odporność sieci Ethereum wobec zagrożeń związanych z rozwojem technologii kwantowych.

Źródło: cointelegraph

Zostaw komentarz